Efekty uboczne NAT w Aero2 – przykłady problemów

Miesiąc temu raportowałem o zmianach w konfiguracji IP dla użytkowników Aero2. Od tego czasu zebrałem listę problemów, jakie faktycznie raportują użytkownicy Aero2 BDI w tej nowej sytuacji. Problemy wiążą się przede wszystkim z faktem współdzielenia jednego adresu IP (a czasami ich puli) przez znaczną liczbę użytkowników dostępu do Internetu. Efektem tego jest oznaczanie od czasu do czasu niektórych z tych adresów jako źródła szkodliwego ruchu. A najciekawszym, albo też najbardziej denerwującym zjawiskiem może być… pojawianie się kodu CAPTCHA przy próbie korzystania z wyszukiwarki Google i niektórych innych serwisów.

Miesiąc temu raportowałem o zmianach w konfiguracji IP dla użytkowników Aero2. Od tego czasu zebrałem listę problemów, jakie faktycznie raportują użytkownicy Aero2 BDI w tej nowej sytuacji. Problemy wiążą się przede wszystkim z faktem współdzielenia jednego adresu IP (a czasami ich puli) przez znaczną liczbę użytkowników dostępu do Internetu. Efektem tego jest oznaczanie od czasu do czasu niektórych z tych adresów jako źródła szkodliwego ruchu. A najciekawszym, albo też najbardziej denerwującym zjawiskiem może być… pojawianie się kodu CAPTCHA przy próbie korzystania z wyszukiwarki Google i niektórych innych serwisów.

Skąd bierze się ten problem i jak sobie radzić?

Na czym polega NAT

Pewna grupa osób mających doświadczenie z sieciami TCP/IP wie dobrze, czym jest maskarada, zwana nieco precyzyjniej NAT – Network Address Translation, czyli translacja adresów sieciowych. Jednak dla większości z nas to kolejny tak zwany TLS, czyli po prostu Trzy Literowy Skrót ![]() Dlatego bez wchodzenia zbyt głęboko w techniczne szczegóły wyjaśnię o co chodzi.

Dlatego bez wchodzenia zbyt głęboko w techniczne szczegóły wyjaśnię o co chodzi.

Skracając długą i skomplikowaną historię musimy zacząć od tego, że każde urządzenie pracujące w Internecie posiada przypisany adres IP. Niestety projektanci tej technologii nie przewidzieli, że za kilkadziesiąt lat będzie tak wiele urządzeń korzystających z Internetu i okazało się, że adresów jest za mało.

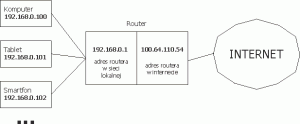

Jednym z rozwiązań tego problemu jest możliwość schowania za jednym adresem IP wielu urządzeń za pomocą maskarady. Od operatora zapewniającego nam dostęp do Internetu otrzymujemy jeden adres IP oraz urządzenie zwane routerem (czasem dodatkowo zaopatrzonym w modem kablowy, ADSL, czy komórkowy). Router pozwala na podłączenie wielu następnych urządzeń – laptopów, tabletów, telefonów itd. Każdemu z nich przydziela specjalny adres IP z tak zwanej puli prywatnej. Najczęściej jest to adres typu 192.168.*.*, nieco rzadziej 10.*.*.* (możliwe są jeszcze inne, rzadziej spotykane, ale ściśle określone kombinacje).

W takiej konfiguracji router realizuje maskaradę przechowując informację o wszystkich aktywnych połączeniach między urządzeniami w sieci lokalnej a Internetem – mając odpowiednią tabelę w pamięci może prawidłowo przekierowywać pakiety przychodzące z Internetu do odpowiednich urządzeń w sieci lokalnej.

NAT stosuje się nie tylko u użytkowników końcowych. Także operator może zastosować tego typu rozwiązanie. I to dokładnie dzieje się od jakiegoś czasu w Aero2.

Zalety stosowania NAT

Zastosowanie NAT ma szereg zalet zarówno dla użytkownika, jak i operatora. Najważniejszą zaletę już wymieniłem – operator oszczędza na wykorzystanych adresach IP, których brak jest coraz bardziej odczuwalny. Po drugie w sposób szczególny chroni użytkowników sieci przed bezpośrednimi atakami z Internetu – taki dostęp po prostu jest niemożliwy. Wszystkie ataki przyjmuje na siebie router (lub w przypadku operatorów – cały ich zestaw).

W przypadku rozwiązań domowych dochodzi do tego łatwość realizacji (każdy router to potrafi) oraz bezproblemowość – większość aplikacji, z których korzystamy na co dzień, działa bez żadnego problemu w takiej konfiguracji i jest im w zasadzie obojętne, czy ma bezpośrednie wyjście na świat, czy też nie.

Efekty uboczne i wady NAT

Oczywiście nie ma róży bez kolców. Podstawową wadą NAT jest wspomniany wyżej brak bezpośredniego dostępu do naszego komputera od strony Internetu. Zwykle to nie stanowi problemu, ale jeżeli chcemy np. udostępnić obraz z kamery domowej, albo uruchomić serwer, nie ma takiej możliwości bez dodatkowych czynności na routerze. A jeżeli router realizujący NAT znajduje się u operatora, nie mamy możliwości zmiany jego konfiguracji.

Innym efektem ubocznym jest to, że wszystkie komputery znajdujące się za NATem widoczne są w Internecie pod jednym, wspólnym adresem. Jeżeli kontrolujemy wszystkie urządzenia, nie stanowi to istotnego problemu. Jeżeli któryś z komputerów zostanie zawirusowany i zacznie np. rozsyłać spam, albo wykonywać inne podejrzane czynności, czy w inny sposób zapychać nasze łącze internetowe, zwykle możemy go dość łatwo zlokalizować i np. odłączyć od sieci a potem odwirusować.

Jeżeli jednak mówimy o NAT realizowanym przez operatora, nie mamy żadnej kontroli nad pozostałymi komputerami schowanymi za NATem. Na pierwszy rzut oka nie jest to problem, ale…

Dodatkowe kody CAPTCHA i ostrzeżenia w Aero2

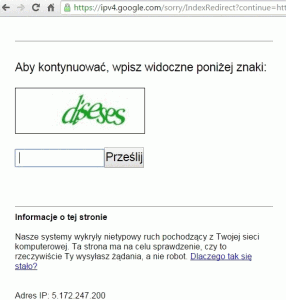

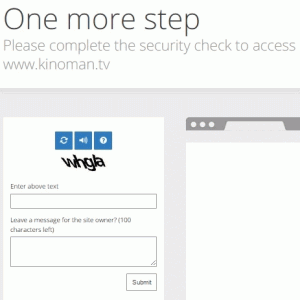

Od czasu schowania za NATem użytkownicy Aero2 raportują, że od czasu do czasu pojawiają się im dodatkowe kody CAPTCHA, które nie są generowane przez operatora. Przykłady prezentuję poniżej.

Pierwszy raport otrzymałem od użytkownika wyszukiwarki Google:

Potem przed niektórymi stronami zabezpieczonymi przez atakami Distributed Denial od Service za pomocą usługi firmy CloudFlare zaczęły się pojawiać następujące strony:

Takich raportów otrzymuję coraz więcej. Czasem niestety zdarza się, że ulubionej strony nie zobaczymy wcale – ruch po prostu będzie całkiem zablokowany. Zdarzają się także inne utrudnienia, np. zablokowana możliwość komentowania i rejestrowania się na niektórych forach. Na czym polega problem?

Przyczyny takich problemów są dwie. Pierwszą i najważniejszą przyczyną jest to, że spory procent naszych komputerów jest zawirusowanych lub zaatakowanych innymi szkodliwymi programami – większość osób nie ma o tym pojęcia i nawet nie zauważa dziwnego, czasem spowolnionego zachowania komputera lub go ignoruje. Komputery zainfekowane niektórymi trojanami stają się częścią tak zwanych botnetów, czyli sieci często tysięcy komputerów, które mogą służyć do różnych niecnych celów, najczęściej do przeprowadzania ataków DDoS oraz wykradania naszych informacji z komputera, najczęściej haseł i dostępów do banków.

Drugi czynnik to NAT. Ponieważ wiele komputerów znajduje się za pojedynczym adresem IP routera realizującego NAT u operatora, od strony internetu wszystkie te komputery są widoczne jako pojedyncze źródło ruchu. Jeżeli systemy np. firmy Google lub CloudFlare uznają, że taki jeden adres stanowi źródło zagrożenia, może zastosować kwarantannę lub blokadę dla takiego adresu. Ze względu na specyfikę NAT takie ograniczenie będzie oczywiście dotyczyć WSZYSTKICH komputerów, które łączą się z Internetem przez ten adres IP.

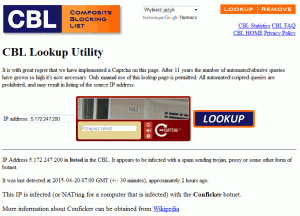

Wyraźnie to widać na pierwszym zrzucie powyżej z serwisu Google: adres IP, który firma uznała za zagrożenie to 5.172.247.200, czyli dokładnie z puli realizującej NAT dla użytkowników Aero2. Adres ten można sprawdzić także, na jednej z list IP uznanych za zarażone wirusami:

Raport serwisu CBL na temat adresu IP z puli NAT Aero2 - jak widać chodzi o zagrożenie botnetem Conficker

Adres IP jak widać jest zaznaczony, jako źródło ruchu wskazującego na zagrożenie botnetem Conficker.

Co to znaczy w praktyce? Serwis CBL, systemy Google, CloudFlare i wiele innych rozpoznały, że z adresu IP 5.172.247.200 przychodzą połączenia stanowiące zagrożenie. Jednocześnie stosują odpowiedzialność zbiorową – dla wszystkich łączących się za pomocą tego adresu IP, a może to być utrudnienie dla kilkuset, a czasem kilku tysięcy użytkowników. Tego typu odpowiedzialność zbiorowa z jednej strony ma sens techniczny, jednak w rzeczywistości jest błędem administracyjnym i nawet serwis CBL przypomina, że to może być adres routera i należy identyfikować komputery znajdujące za NATem (tak, to często jest technicznie możliwe).

Jak sobie radzić

Problem dodatkowych ostrzeżeń nie dotyczy jedynie Aero2, ani nawet tych stosujących NAT. Łącząc się z Internetem z dowolnego miejsca możemy natrafić na adres IP, który na takich listach lub w systemach ochronnych został oznaczony jako niebezpieczny.

W przypadku operatorów komórkowych można spróbować… rozłączyć się i połączyć ponownie. Często zostaniemy przypisani do innego adresu IP i być może nie będzie on objęty blokadą i na jakiś czas problem zniknie. Niestety w przypadku Aero2 takich adresów jest niewiele i coraz więcej z nich jest uznawanych za zagrożenie. Ostrzeżenia te pojawiają się i znikają dość losowo i ciągle jeszcze często udaje się normalnie korzystać.

Z czasem systemy te nauczą się, że ta pula adresów to routery realizujące NAT i będą blokowały ruch bardziej wybiórczo, jednak na razie musimy znosić kolejne problemy związane ze zmianami w Aero2, choć w tym wypadku faktycznie odpowiedzialni są bardziej użytkownicy z zawirusowanymi komputerami, a nie sam operator.

Czy wy też trafiliście na opisywane przeze mnie utrudnienia w Aero2?

Czyli jesteśmy wszyscy w puli jedynie 128 adresów? I w sieci grasują jednocześnie setki komputerów z tym samym IP? A niektóre z nich są zawirusowane? U mnie też się czasami pojawiają takie kody do wpisywania np. na stronie korwina-mikke…No dobrze a co w przypadku jak ktoś będzie ściągał pliki z torrentów itp. czy nie oskarżą później niewinnych osób skoro wszyscy są na tym samym IP w tym samym czasie?

W przypadku łamania prawa sprawa jest prosta – operator trzyma przez 2 lata logi połączeń i powiązań użytkownik<->IP za NAT<->dane osobowe konta.

Aero się wycwaniło i wydzieliło małą pulę IP darmowym użytkownikom. Nie było takich cyrków wcześniej, tylko teraz, kiedy użytkowników ubywa, a nie przybywa. W takim razie po co? Pewnie po to, żeby ludzie w Maxi dostali pojedyncze adresy i chętniej płacili.

"Wszystkie ataki przyjmuje na siebie router (lub w przypadku operatorów – cały ich zestaw)."

Nie przesadzałbym. Router nie jest doskonałym firewallem, większość śmiecia i tak przechodzi do użytkowników. Gdyby tak było, każdy Kowalski z TP-Linkiem byłby bardzo dobrze chroniony w Sieci. A jak pokazuje powyższy obrazek, wcale tak nie jest.

Akurat ta pula wcale taka mała nie jest – skala jej wykorzystania wygląda podobnie, jak w przypadku innych operatorów. W pakietach działamy dokładnie na tej samej puli IP z tymi samymi problemami. Router faktycznie przyjmuje na siebie wszystkie ataki typowo sieciowe – na udostępnianie plików Windows, na dziury w implementacji TCP/IP tak niegdyś powszechne itd. itp. Ale nigdzie nie napisałem, że zastępuje program antywirusowy. Po prostu chodziło mi o ataki bezpośrednie na adres IP przydzielony użytkownikowi.

taa, strona niebezpiecznik.pl

CloudFlare

Fora phpbb3 z włączoną funkcją Check IP against Blackhole List.

Różne serwisy używające CloudFlare, ot np. niebezpiecznik.pl

Bo ten plugin dokładnie ma to sprawdzać i dlatego blokuje. Tylko nie widzę powodu, żeby to robić w ten sposób…

Mam problemy z stronami z grami np. haxball.com, ball3d.com, etc. Jest wiele pokoi, a do nie licznych mogę wejść i zagrać

Mam taki problem ale po wpisaniu kapci wchodzi na stronę normalnie. Nie na wszystkich adresach to się dzieje. Martwię się jedynie jak zaczną blokować strony interetowe.

Dla przypomnienie to nie są blokady założone przez Aero2, tylko zabezpieczenia po stronie operatorów tych stron, z którymi mamy tutaj problem.

Zwykłego użytkownika internetu od Aero 2 nie obchodzi po czyjej stronie jest blokada, za to obchodzi go że nie może dostać się na stronę.

Wiem czepiam się.

Nawet nie tyle się czepiasz, co masz absolutną rację. Jednak operator ma tutaj trochę związane ręce – żeby ochronić użytkowników przed tymi problemami musiałby im ograniczyć dostęp do Internetu (do portu 25 oraz adresów IP używanych przez botnety, np. opisywanego na zrzutach Confickera). A tego w zasadzie zabrania koncesja, o ile nie wprowadzi takich samych blokad dla wszystkich innych użytkowników (co w zasadzie powinien zrobić i tak).

Artykuł pokazuje tylko, że za ten problem odpowiadamy my, użytkownicy komputerów, bo nie zdajemy sobie sprawy, jak źle zarządzamy bezpieczeństwem swoich komputerów.

Wszystko fajnie ale czemu całą winę zrzucasz na użytkowników. Nie twierdzę że są bez winy ale operator który ograniczył wszystkich userów aero 2 do 128 adresów ip jk rozumiem jest w pełni ok? Skoro o koncesji mówimy to czy userzy plusa też są ograniczeni do tak małej puli adresów i też mają problemy bo istnieje olbrzymia odpowiedzialność zbiorowa? Nie wydaje mi się. Nie mówię że ma być jak było że w sumie każdy miał dynamiczne ip w aero 2 a adresów było odcholery więc problem rozrabiających userów prawie nie istniał, jednak upychanie tysięcy ludzi w 128 adresów to gruba przesada. Wiem że choćby w kablu często mam stały adres ip jednak wtedy odpowiadam za niego tylko ja i ci co mają dostęp do routera więc nie problem jak nabroję to moja wina, natomiast stosowanie tak dużej odpowiedzialności zbiorowej jak zrobiono w aero 2 uważam za typowe dla nich utrudnianie używania tego internetu jak się da i tym samym nie zwalał bym całej winy za problemy na userów bo w mojej ocenie większość winy leży jednak po stronie operaratora co uargumentowałem w tej wypowiedzi chyba dosyć dobrze.

Zawirusowanie komputerów zrzucam na użytkowników, bo to ich wina, że nie pilnują komputerów, ale faktem jest, że Windows i Microsoft to główne praźródła.

Co do NAT u innych operatorów – powiedzmy sobie szczerze – to jest NORMA, a nie coś rzadko spotykanego i przelicznik kilka tysięcy połączeń na jedno IP to też nic nadzwyczajnego – zależy głównie od wydajności urządzeń realizujących NAT. W Orange i T-Mobile nie pamiętam, żeby było inaczej, w Play też jest NAT (nie wiem, czy zawsze był), za to w Plusie długo były właśnie IP routowalne i nie wiem jak to teraz wygląda w innych usługach, ale czasem można wykupić stały adres IP, ale to kosztuje i tylko w abo.

W kablówkach jest różnie – np. w UPC można wybrać, czy chcesz być za NATem, czy mieć własny IP (albo nawet ich kilka w usługach dla firm).

Rację masz w tym, że użytkownicy nie powinni cierpieć na tych zmianach i to w gestii Aero2 i Plusa jest ustalenie polityki, co z tym fantem zrobić.

Heh, coś w stylu…"jak można zgwałcić prostytutkę" ..albo jak tłumaczą się gwałciciele w krajach Azji "no bo szła sama ulicą" … nie można obwiniać ofiar. Racja, że Microsoft sprzedaje produkty podatne na wirusy. Właściwie, to wraz z pojawieniem się wirusa, powinni przysyłać serwisanta za darmo.

..albo jak tłumaczą się gwałciciele w krajach Azji "no bo szła sama ulicą" … nie można obwiniać ofiar. Racja, że Microsoft sprzedaje produkty podatne na wirusy. Właściwie, to wraz z pojawieniem się wirusa, powinni przysyłać serwisanta za darmo.

LOL, ale porównanie. Ja wiem, że w Windows jest najwięcej wirusów, bo to najpopularniejszy system, ale nie przesadzajmy – faktem jest, że to siedlisko wirusów i trojanów także z powodu braku wyjaśniania ludziom podstaw bezpieczeństwa.

No i pytanie – kto tutaj jest ofiarą – Aero2, M$ czy jednak użytkownicy?

Zaczyna się blokowanie adresów przez filtry spamu i dodawanie na czarne listy adresów z Aero2

Niech ich szlag!

no jak wykluczeni to wykluczeni. Nie stękać tylko nacisnąć na rząd i partię by udostępniła usługę dla niewykluczonych cyfrowo ale niezamożnych. Zamiast kapcia mogliby co godzinę obliczyć jakąś całkę.

Jestem za, niech się kształcą przy okazji

no, to trochę wyjaśnia teraz ….skąd te kapcie tu i ówdzie

cyt "chroni użytkowników sieci przed bezpośrednimi atakami z Internetu ,Wszystkie ataki przyjmuje na siebie router" – czy mogę odinstalowac antywirusa i zaporę ? > chyba nie

i poprawiłem pierwszy obrazek, ponieważ nie jesteśmy arabami i czytamy od lewej do prawej

to tak będzie lepiej

http://i.imgur.com/iBvR3v5.jpg

Uproszczenie oczywiście (jest ich mnóstwo w artykule o tak złożonym temacie, jakim jest routing) – mowa o atakach bezpośrednich polegających na próbach połączenia się z naszym komputerem przez nawiązanie połączenia TCP lub wysyłanie pakietów UDP, skanowanie portów, ataki DoS i DDoS itd.

Odinstalowanie antywirusa – spoko, jak tylko odłączysz dostęp do Internetu i nie będziesz przynosił żadnych plików na kluczach USB, CD, DVD itd.

Programowy Firewall – każdy ma wbudowany w Windows i jest on w zasadzie wystarczający.

Obraz jest narysowany zgodnie z… niepisaną tradycją rysowania takich schematów – od strony użytkownika, przez router do Internetu.

Jest jeszcze jeden błąd techniczny, dwa urządzenia w lanie mają ten sam adres 192.168.0.100

No tak, brak korekty widać. Troszkę pozmieniałem grafikę i już jest nowa.

Na forum.jdtech.pl są już inne raporty – między innymi adresy IP Aero2 zostały oznaczone jako źródła spamu. Są także informacje o tym, że między innymi sklep morele chroniony CloudFlare może sprawiać problemy. http://forum.jdtech.pl/Watek-problemy-z-dodatkowy…

A ten darmowy pakiet testowy to nie jakaś ściema? Bo jest formularz do wypełnienia. Jak ktoś wypróbuje to niech da znać

U mnie tego nie ma bo mam zablokowane reklamy i widzę tylko samo okno z kodem. Ale faktem jest że połączenie wznawia się automatycznie po wpisaniu kodu. Te reklamy to są już od dłuższego czasu – tak bynajmniej wynika z opinii innych bo ja tego nie mam. Jak się tylko pokazały to blokada i spokój!

Nie jest – to odmiana pakietu Aero max. Przetestuję, opiszę.